亲爱的技术探索者,你是否曾好奇过,那些看似坚不可摧的安卓系统,背后隐藏着怎样的秘密?今天,就让我带你一起揭开这神秘的面纱,探索如何渗透安卓系统数据,让你的技术之旅更加精彩!

一、安卓系统数据渗透的必要性

在数字化时代,数据安全显得尤为重要。安卓系统作为全球最流行的操作系统之一,其数据安全更是备受关注。随着技术的发展,越来越多的恶意软件和黑客攻击瞄准了安卓系统。因此,掌握安卓系统数据渗透技术,对于保护个人隐私和网络安全具有重要意义。

二、安卓系统数据渗透的准备工作

1. 工具准备:在进行安卓系统数据渗透之前,你需要准备一些必要的工具。以下是一些常用的工具:

- Android Studio:用于开发、调试和测试安卓应用。

- JEB Decompiler:用于反编译APK文件,提取应用代码。

- Xposed Framework:用于修改安卓系统设置,实现系统级权限。

- Metasploit:一款强大的渗透测试框架,提供丰富的攻击模块。

2. 环境搭建:为了更好地进行安卓系统数据渗透,你需要搭建一个合适的环境。以下是一些建议:

- 虚拟机:使用虚拟机可以隔离测试环境,避免对主机系统造成影响。

- 安卓模拟器:如Genymotion、BlueStacks等,可以模拟不同版本的安卓系统。

- 网络环境:确保网络连接稳定,以便进行远程渗透测试。

三、安卓系统数据渗透的实战技巧

1. 信息收集:在渗透测试过程中,信息收集是至关重要的环节。以下是一些信息收集的方法:

- 网络扫描:使用Nmap、Wireshark等工具,扫描目标网络,获取IP地址、端口等信息。

- 应用分析:使用JEB Decompiler等工具,分析APK文件,提取应用代码、配置文件等。

- 系统漏洞:利用Metasploit等工具,查找目标系统存在的漏洞。

2. 漏洞利用:在获取目标系统漏洞信息后,你需要利用这些漏洞进行攻击。以下是一些常见的漏洞利用方法:

- SQL注入:通过构造恶意SQL语句,获取数据库敏感信息。

- 文件上传漏洞:上传恶意文件,获取系统权限。

- 远程代码执行:利用远程代码执行漏洞,获取系统控制权。

3. 数据提取:在获取系统控制权后,你需要提取目标系统的敏感数据。以下是一些数据提取方法:

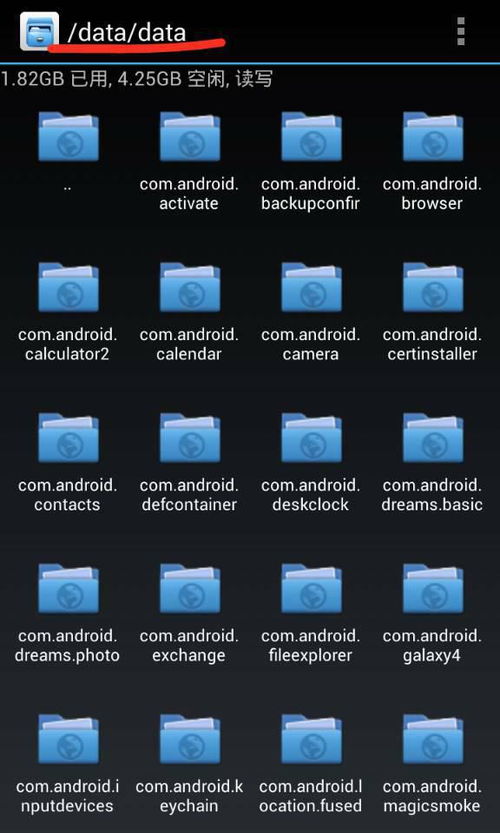

- 文件系统访问:通过文件系统访问,获取系统文件、配置文件等。

- 数据库访问:通过数据库访问,获取数据库中的敏感信息。

- 网络通信:通过网络通信,获取目标系统与外部设备的通信数据。

四、安卓系统数据渗透的风险与防范

1. 法律风险:在进行安卓系统数据渗透时,务必遵守相关法律法规,避免违法行为。

2. 道德风险:尊重他人隐私,不要利用渗透技术侵犯他人权益。

3. 技术风险:在渗透测试过程中,可能会遇到各种技术难题,需要具备一定的技术能力。

为了防范风险,以下是一些建议:

- 合法合规:在进行渗透测试时,务必取得相关授权。

- 技术提升:不断学习新技术,提高自身技术能力。

- 安全意识:提高安全意识,加强数据保护。

通过以上内容,相信你已经对安卓系统数据渗透有了更深入的了解。在这个充满挑战和机遇的时代,让我们一起探索安卓系统数据渗透的奥秘,为网络安全贡献自己的力量!